IT-Sicherheit Sicher ist, dass nichts sicher ist

Wenn Ihr Unternehmen seine personenbezogenen Daten ab dem 25. Mai 2018 nicht nach den neuen gesetzlichen Regelungen der Datenschutz-Grundverordnung (DS-GVO) verarbeitet, müssen Sie mit Abmahnungen und Bußgeldern rechnen. Dieser Beitrag soll Hinweise darauf geben, wie Sie sich vor Cyberangriffen schützen können und was Notfallplanung sowie Mitarbeitersensibilisierung konkret bedeuten.

Anbieter zum Thema

Die überwältigende Mehrheit der deutschen Führungskräfte ist mit der fortschreitenden Digitalisierung mehr oder minder überfordert. Das jedenfalls legt eine aktuelle Studie der seit 15 Jahren aktiven BWA Akademie, Bonn, nahe. Aus deren Arbeitsmarktreport „New Work“ geht hervor, das 89 % der Manager in Deutschland beim Thema Digitalisierung an ihre Grenzen stoßen – 28 % sind laut Report völlig überfordert, weitere 61 % zumindest teilweise.

Für Harald Müller, Geschäftsführer der BWA Akademie, ist das Ergebnis seiner Studie ernüchternd, „vor allem angesichts der Tatsache, dass die Digitalisierung immer mehr Märkte einem fundamentalen Strukturwandel unterzieht“. Für die Studie wurden 100 Personalverantwortliche in mittelständischen und großen Unternehmen umfassend befragt. Wer angesichts dieser relativ kleinen Personengruppe zu dem Schluss kommt, diese Befragung sei keineswegs repräsentativ, und deshalb gewillt ist, hier mit dem Lesen aufzuhören, dem sei gesagt, dass im folgenden Text viele Sicherheitsprofis von Security-Anbietern und Verbänden zu Wort kommen, die bemerkenswerte Aussagen zum Thema treffen.

„Magnete“ für Digital Natives

Wenn Müller fordert, dass sich die Unternehmen „zu Magneten für Digital Natives“ entwickeln müssen, kann man geteilter Meinung sein, denn gerade in der Logistik ist noch vieles „handmade“. Fakt ist aber auch, dass gerade die Logistik als beinahe überall hineinwirkende Querschnittsdisziplin mit ihren Hunderten Schnittstellen besonders anfällig für Einflüsse, sagen wir lieber ganz konkret für Angriffe, von außen ist. „Die Generation Y ist kommunikativer als alle Generationen zuvor“, so Müller und spielt damit auf Facebook, Twitter & Co. an, allen gegenwärtigen Anfeindungen der sozialen Netzwerke zum Trotz.

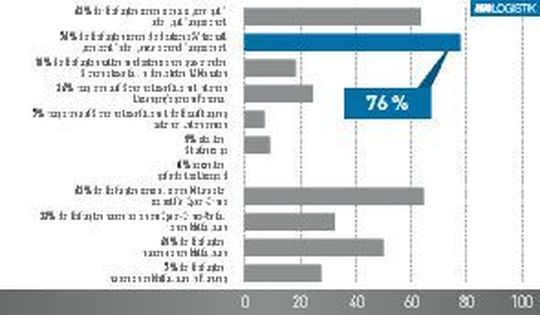

Gleichzeitig lässt sich ein wachsendes Bewusstsein für IT-Sicherheit in Unternehmen beobachten – das eigentliche Thema, um das es in diesem Beitrag gehen soll. Der Eco-Verband der Internetwirtschaft, Köln, will in seiner aktuellen Studie herausgefunden haben, dass, obwohl Cybergefahren als immer bedrohlicher wahrgenommen werden, die meisten Unternehmen zuversichtlich sind: 62 % der Befragten empfinden sich demnach als „sehr gut“ oder „gut“ abgesichert – das zeigen die Ergebnisse der aktuellen „Eco-Studie IT-Sicherheit 2018“. Eigentlich paradox, denn die Bedrohungslage durch Cyberkriminelle wächst weiterhin, davon ist auch die überwiegende Mehrheit der IT-Sicherheitsexperten überzeugt. Gibt es da ein Problem so wie mit der Eigen- und der Fremdwahrnehmung? Denn im Widerspruch zur Einschätzung der eigenen Absicherung steht die Beurteilung der deutschen Wirtschaft insgesamt; die sei nämlich schlecht oder unzureichend, denken 76 % der Befragten.

:quality(80)/images.vogel.de/vogelonline/bdb/1353200/1353278/original.jpg)

KEP-Branche

Wie Sie den technischen Schulden Ihrer IT auf die Schliche kommen

Als wichtigste Sicherheitsthemen 2018 nennen die Befragten der Eco-Studie die Notfallplanung zur Abwehr von Cyberangriffen sowie Mitarbeitersensibilisierung und Datenschutz. Oliver Dehning, Leiter der Kompetenzgruppe Sicherheit im Eco-Verband, ist sich wiederum sicher: „Die Verantwortlichen haben das Thema Vorsorge als extrem wichtig erkannt und mit der Umsetzung von Notfallplänen begonnen.“

Befragungen sind das eine, aber was ist, wenn Sicherheit auf Wirklichkeit trifft? Wenn die Sensibilisierung der deutschen Wirtschaft wirklich in einem hohen Maße fortgeschritten ist, müssten die Anbieter solcher Security-Lösungen dann nicht in lukrativen Aufträge schwimmen? „Die Goldgräberstimmung herrscht in der Tat schon seit ein paar Jahren“, sagt Stefan Hölzner, Arbeitskreissprecher Security der Deutschsprachigen SAP-Anwendergruppe (DSAG). „Der Bedarf an Sicherheitslösungen wächst stetig und stellt alle vor große Herausforderungen. Da sind die Unternehmen, die ihre Daten besser und effektiver schützen müssen und wollen, dafür aber sowohl Technik als auch Experten benötigen.“ Aber auch die Anbieter von Sicherheitslösungen stünden vor der großen Herausforderung, einen stark wachsenden Markt bedienen zu müssen, gleichzeitig jedoch viel zu wenig Fachpersonal zur Verfügung zu haben. „Die Personalknappheit im Bereich IT-Sicherheit stellt ein echtes Problem für alle dar“, so Hölzner.

Konnektivität steigt massiv an

Dr. Sebastian Labitzke, Chief Information Security Officer bei ITK Engineering, Rülzheim, verspürt ein signifikantes Ansteigen der Sensibilität für das Sicherheitsthema in den einzelnen Branchen. Insbesondere an den Stellen, wo bisher von der Außenwelt mehr oder weniger entkoppelte Systeme jetzt mit Konnektivität versehen werden, bekomme das Thema IT-Sicherheit beziehungsweise Cybersecurity eine besondere Bedeutung. Labitzke: „Am Beispiel eines Fahrzeugs, das früher ein in sich abgeschlossenes IT-System darstellte und nun mehr und mehr zur Komponente einer vernetzten Welt avanciert, wird das damit einhergehende Risiko schnell deutlich: Neben neuen Features und Business Cases entstehen auch Möglichkeiten für Dritte, mit skalierenden Cyberangriffen nicht intendierte Geschäftsmodelle um die Systeme herum zu etablieren.“ Vor dem Hintergrund der massiv steigenden Konnektivität brauche es daher Teams ausgewiesener Experten, die sich diesem Thema widmen. „Viele Firmen versuchen mit unterschiedlichem Erfahrungsschatz aus diversen Segmenten, auch in dem Markt für IT-Sicherheit eine Rolle zu spielen. Dies kommt einerseits dem Mangel an benötigten Ressourcen entgegen. Andererseits birgt es jedoch auch ein Risiko für etwaige Auftraggeber, sodass die Auswahl eines geeigneten Partners für das Thema nicht trivial geworden ist“, so der Sicherheitsprofi.

Geschlossene Systeme vernetzen sich

Für Ursula Morgenstern, seit Mitte März in Deutschland Chief Executive Officer bei Atos, dem weltweit führenden Anbieter für die digitale Transformation mit etwa 100.000 Mitarbeitern und einem Jahresumsatz von rund 13 Mrd. Euro, ist der Bedarf an Cybersecurity in den letzten Jahren stark gestiegen. „Der Grund dafür sind einerseits der dauerhafte Trend zur Cloud und anderseits die Industrie-4.0-Konzepte mit einer engeren Verzahnung von Information Technology (IT) und Operational Technology (OT). Bisher geschlossene OT-Systeme in der Produktion und Logistik vernetzen sich immer mehr mit der IT – nur so lassen sich die heute benötigten Echtzeitinformationen für Unternehmensentscheidungen realisieren“, sagt Morgenstern. Hierdurch steige das Risiko, dass sich Angreifer über die jetzt vernetzten Systeme Zugriff auf sensible Systeme in der Logistiksteuerung und Produktion verschaffen können. Diese Entwicklung erhöhe den Bedarf an Monitoring, Prävention und Schutzmaßnahmen vor Cyberangriffen. „Wir bieten unseren Kunden ganzheitliche Security-Ansätze von Penetration Tests über Identity & Access Management bis hin zu Security Operation Center“, so die frischgebackene Deutschlandchefin. Insgesamt gehe der Trend und die Entwicklung der Atos-Lösungen hin zu verstärkter Automatisierung der Cybersecurity mithilfe von Künstlicher Intelligenz und Data Analytics.

Goldgräberstimmung in der Branche

„Schon möglich“, meint Rolf Wendolsky, wissenschaftlicher Mitarbeiter am Fraunhofer-SCS, auf die Frage nach der Goldgräberstimmung in der Branche. „Bei unseren Gesprächen mit Logistikpartnern ging es aber nie um Security-Lösungen. In unserem Projekt ,PbLL‘ mit VW werden grundsätzliche Anforderungen an die IT-Sicherheit der Applikation und Prozesse gestellt, aber das hat mit Security-Lösungen nichts zu tun.“ „Nein, das würde ich nicht so sagen“, fährt ihm Daniel Scherer in die Parade. Laut dem wissenschaftlichen Mitarbeiter am Fraunhofer-IIS kommen zwar immer wieder neue IT-Security-Lösungen auf den Markt, aber dies liege vor allem an den neuen Herausforderungen durch die zunehmende Digitalisierung. „Industrielle Steuerungsanlagen, die Office-IT und viele andere Systeme werden immer stärker miteinander vernetzt. Hierdurch ergeben sich natürlich neue Anforderungen an die Sicherheit, wodurch ein neuer Markt für passende IT-Security-Lösungen entsteht“, so Scherer.

Markus Schaffrin, Geschäftsbereichsleiter Mitgliederservice im Eco-Verband, sieht in der umfassenden Vernetzung entlang der Warenkette und des Supply-Chain-Managements viel Potenzial, um die Effizienz und Produktivität zu steigern. „Entscheidende Entwicklungsimpulse gehen dabei vom Internet of Things (IoT) aus, also der Vernetzung zwischen einzelnen Gegenständen oder Produkten und der IT-Infrastruktur“, so der Eco-Mann. Für den Industrial-IoT-Markt insgesamt wird in den kommenden Jahren laut der Studie „Der deutsche Industrial-IoT-Markt in Zahlen und Fakten“ von Eco und Arthur D. Little ein Wachstum von jährlich knapp 19 % erwartet. Schaffrin: „Durch die adaptive Logistik, wie etwa digitales Tracken von Produktionsfaktoren mittels RFID, lässt sich die Effizienz laut Studie signifikant steigern. Damit die Transformation zur Industrie und Logistik 4.0 erfolgreich ist, muss sie hohe Shcherheitsanforderungen erfüllen“, ist sich Schaffrin sicher.

Betriebskosten unter Beobachtung

Für Thomas Sting, Geschäftsführer der DC-Datacenter-Group, steht die Logistikbranche wie kaum eine andere unter enormem Kosten- und Zeitdruck, ihre Anforderungen an die Prozesse fokussierten sich besonders auf deren Verfügbarkeit. „Da der Gesamtprozess funktionieren muss, ist die Basis das nahtlose Ineinandergreifen von organsisatorischen, logischen und physikalischen IT-Sicherheitsmaßnahmen“, sagt Sting. Aufgrund des hohen Wettbewerbs und des damit einhergehenden Kostendrucks stünden die Betriebskosten für die IT in dieser Branche unter besonderer Beobachtung.

„Ständige Effizienz- und TCO-Analysen sind daher für die Existenz und Gesamtsicherheit des Unternehmens eine unabdingbare Notwendigkeit“, so der Geschäftsführer. Zudem gehöre die Logistik zu den von der Bundesregierung als kritische Infrastruktur (KRITIS) definierten Branchen, bei deren Ausfall es – gemäß Definition – zu nachhaltigen Versorgungsengpässen oder anderen dramatischen Folgen kommen könne. „Das IT-Sicherheitsgesetz (IT-SiG) gibt hier klare Handlungsanweisungen hinsichtlich der IT-Sicherheit und ahndet deren Missachtung mit nicht unerheblichen Strafen von bis zu 10.000 Euro.“

Neue Sicherheitsrisiken lauern

Keine Frage: Der Preisdruck in der Logistikbranche ist gewaltig, dies ist für die IT-Sicherheit grundsätzlich keine ideale Voraussetzung. DSAG-Mann Hölzner: „Dennoch haben die meisten Logistiker verstanden, dass mit neuen Technologien wie ,Industrie 4.0‘ und dem ,Internet of Things‘ neue Sicherheitsrisiken lauern.“ Und nichts sei für einen Logistiker verheerender, als wenn die Güterströme unterbrochen werden. „Stillgelegte Transportfahrzeuge, Denial-of-Service-Angriffe auf Sortieranlagen oder ein Verschlüsselungs-Trojaner auf dem Lagerverwaltungssystem – da liegen die Nerven schnell blank, das sind Situationen, die man auf jeden Fall vermeiden möchte.“

Die Logistikindustrie ist mit knapp 260 Mrd. Euro Umsatz in Deutschland nicht nur eine überaus starke, sondern auch eine hochvernetzte Branche. Kommunikation zwischen Back-end-IT-Systemen, Logistikzentren und Transportmitteln jeglicher Art – zum Beispiel für Flottenmanagementsysteme, Predictive Maintenance und viele weitere Themen – ist essenziell. „Dafür braucht es IT-Sicherheit, die nicht am Server in der Backend-IT aufhört, sondern sich über alle Komponenten des Systems, wie das Rechen- oder Logistikzentrum, sowie über die eingebetteten vernetzten Komponenten, zum Beispiel in Fahr-, Flugzeugen und Schiffen, erstreckt“, sagt Dr. Labitzke von ITK Engineering. Die könnten nur Unternehmen leisten, die seit Jahren Teams von Experten mit unterschiedlicher Expertise (IT-Sicherheit, Embedded Security, Mobile-App-Security, Security in der Telematik) aufgebaut haben. „Wir selbst bringen deshalb seit fast zehn Jahren Experten für klassische IT-Sicherheit mit Spezialisten für Cybersecurity für eingebettete Systeme, zum Beispiel in Fahrzeugen, Mobile Apps und weiteren Domänen, zusammen, um gemeinsam ein adäquates Sicherheitsniveau über alle Teile eines Gesamtsystems zu erreichen“, macht Labitzke Werbung in eigener Sache.

Keine pauschalen Antworten

Auf die Frage, wo denn genau die Sicherheitsanforderungen in der Logistik liegen, ziert sich die Forschung etwas. „Dafür bräuchten wir Thesen und eine entsprechende Studie zu deren Untermauerung. Haben wir nicht, oder?“, sagt Rolf Wendolsky vom Fraunhofer-SCS. Kollege Daniel Scherer vom Fraunhofer-IIS wird konkreter: „Genaue Studien und Untersuchungen haben wir in diesem Bereich noch nicht durchgeführt, aber durch unseren stetigen Kontakt zu Industriepartnern wissen wir, dass diese Frage nicht pauschal zu beantworten ist.

Da Logistik nicht nur aus dem reinen Transport von Gütern besteht, sondern mehrere komplexe Tätigkeiten vereint, müssen Sicherheitsaspekte für jeden Teilbereich geprüft werden.“ Konkret wären das beispielsweise die sichere Erfassung und Verarbeitung von Auftragsdaten, sichere Kommissionierprozesse, falls diese digital unterstützt würden, digitale Zwillinge von Transportgütern, intelligente Transportboxen und so weiter.

Atos-Chefin Ursula Morgenstern ist bei der Frage nach den besonderen Sicherheitsanforderungen in der Logistik pragmatisch: „Logistik lebt von der Bewegung. Personen, Güter und Services von A nach B zu bringen – und das schnell, zuverlässig und zum richtigen Zeitpunkt. Die Logistikbranche war ein Vorreiter im Bereich von Track-&-trace, also der Sendungsverfolgung in Echtzeit. Sicherheitslösungen dürfen diesen Service nicht beeinträchtigen, sondern müssen ihn unterstützen. Hier sehen wir beispielsweise die Blockchain-Technologie als Schlüssel zum Erfolg, denn dieser Ansatz erlaubt neben einer eindeutigen Track-&-trace-Lösung zusätzlich einen extrem hohen Schutz vor Manipulation der Daten.“ Darüber hinaus beträfen die gesetzlichen Anforderungen an kritische Infrastrukturen natürlich auch die Logistik, also das Schienennetz, den Flugverkehr und Verkehrsleitsysteme. „Die Verantwortung für die Sicherheit dieser Einrichtungen bedeutet eine große Verantwortung für die entsprechenden Organisationen und Unternehmen“, ist sich die neue Deutschlandchefin sicher.

Alternative Anbieter stehen bereit

Am meisten treibt Logistiker die Ausfallsicherheit um. In Zeiten eines ständig wachsenden E-Commerce-Konsums komme der Logistikbranche gerade bei diesem ganz wesentlichen Markttrend eine besondere Bedeutung zu. DC-Datacenter-Group-Mann Thomas Sting: „Die Abwicklungsprozesse müssen funktionieren, denn eine hohe Retourenquote oder verspätete Lieferungen erzeugen enorme Kosten. Fehlende Zuverlässigkeit führt aufgrund ausreichend vorhandener Anbieteralternativen für Logistikunternehmen schnell zu Auftragsverlusten und kann das Unternehmen wirtschaftlich stark gefährden.“ Ein weiteres Horrorszenario sei der Fremdzugriff auf Daten, zum Beispiel mit dem Ziel einer Manipulation. Wesentlich sei daher eine durchgehende Analyse der Risiken in allen Arbeitsprozessschritten, um kritische Faktoren für das komplette Supply-Chain-Management bestmöglich beziehungsweise angemessen zu reduzieren. Für deren Identifizierung sei eine anforderungsgerechte und situationsspezifische Prozess- und Risikoanalyse sehr empfehlenswert. „Basis aller unserer Projekte ist daher eine solche Analyse. Das Spektrum an Gefahren ist umfangreich und muss für eine Umsetzung wirtschaftlich sinnvoller Maßnahmen eingegrenzt werden.“

Für Dr. Sebastian Labitzke von ITK Engineering stellt sich die zentrale Frage, in welchem Ausmaß die steigende Konnektivität weitere zu implementierende Cybersecurity-Maßnahmen erfordere und ob diese bereits mit existierenden Lösungen implementiert werden könnten oder erst individuell für bestimmte Anwendungsfälle entwickelt werden müssten. „Unser Anspruch ist es, Beratung für Themen anzubieten, die wir auch Software- und Hardware-seitig selbst entwickeln können“, sagt der Chief Information Security Officer. „Die wichtigste Frage, die unsere Kunden umtreibt, ist, wie ein umfassendes Sicherheitskonzept, das sich über alle Komponenten des ,Systems Logistik‘ erstreckt, aufgebaut werden kann – im Gegensatz zu punktuellen und damit oft nicht wirksamen Sicherheitsmaßnahmen.“ Ein gutes Schluss-Statement.

Hier gibt's weitere Beiträge zum DSAG, zu Atos, zum Fraunhofer SCS, zum Fraunhofer IIS, zum Verband der Internetwirtschaft und zu Oracle!

(ID:45154218)

:quality(80)/p7i.vogel.de/wcms/f5/19/f5191bdab60874de3b9fec87ac43fffb/0130883630v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/83/5f83ca46acd4aacccaa2762ec712c5aa/0130520956v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7b/65/7b65ef6e0a4dadafe4bfba878780ddaf/0130654096v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ca/49/ca497d9b0ea4e63000236bbf4c67d9de/0130561448v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/cc/d9cc2dffb06c00d8e33c92c193af674b/0130516281v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f5/06/f5065d6ca699491ce2602197f645b6e2/0130815500v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/08/1d/081d07c6f472736f7a6181313721ee65/bildquelle-20topregal-20gmbh-regalpr-c3-bcfung-3333x1874v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/0d/670d466bdeb567b703f4525d2dd0c781/0130872986v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a2/71/a271518ed9c0f6bb655d0a22a3289d1e/0131007758v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/a3/9ca33f623e2b7425d664e3d15fec978c/0130790765v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/f5/48f539462d99a4842e04d6c589e996f3/0130452427v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/ac/e3acd2a9e3fa001adaee46a6f21bc762/0130639670v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/86/07/860781ebcc2f6ead8cd3522847366ee1/0131023878v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/30/70/307029f38a4c50ac22842e32f321bb9c/0130755158v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/e3/b5e3833b02c0a2bea8d29921c0b69c6d/0130529469v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/57/c6/57c63b5c15828bd56ba99c58c37b3b93/0130393615v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/8d/8d8d922b26ec689b772319aa47611540/0130800032v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/77/d7/77d71c2e59330795c559aea7a6420378/0130743911v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/07/43070a5391141b12a3a46dfa4f8f11fe/0130669062v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/68/056898559f85579f78b72639e0d3a8e6/0130537896v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/69/c6696a482baf0d56ff17b55cf39dd892/0130922536v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/2b/ff2b2d6a100da89ec056c675323d2635/0131013574v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5b/b4/5bb445ac0d3856ecb5ee95f5e6552022/0130903279v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/59/ee5976c7c63129fb3ebe65ced6689300/0130875629v2.jpeg)

:quality(80)/thumbor.vogel.de/XE3FoEbZGzDLY-ApUNomZSwpwNI=/500x500/p7i.vogel.de/wcms/b8/03/b803121c718a74/profile-image.png)

:fill(fff,0)/p7i.vogel.de/companies/5c/b4/5cb42c080e78f/klh-intralogistics-logo-rgb.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/91400/91454/65.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/60300/60342/65.jpg)

:quality(80)/p7i.vogel.de/wcms/64/72/6472b2756602d8daf3777c443829128b/0130361964v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/4b/a94b176364e9cc0ac9e1600c690252c2/0127874043v1.jpeg)